Saludos fieles lectores en esta oportunidad les traigo una nueva herramienta salida del horno, que nos permite optimizar el proceso de robo de sesión por medio del código QR, hace una semana tuve un pequeño concurso en mi salón entre 3 proyectos innovadores, yo había elaborado un Software de identificación de medidas dactilares creado en Csharp conectado a un motor de base de datos como "SQL SERVER" + SDK digital personal, por lo cual tenia 2 grandes rivales.

un proyecto de realidad aumentada y otro basado en suscripción e inicio de sesión de usuarios por medio de código QR.

El ultimo día de exposición era un debate, en la cual se tenia que ver la manera de como matar el proyecto del contrincante buscando que fallas puede tener, entonces comente sobre el Robo de sesiones QRJacking.

los sistemas de autenticación basado en código QR que permite a los usuarios suscribirse rápidamente en una página web sin tener que memorizar o escribir cualquier nombre de usuario o contraseña.

Los códigos QR son códigos de barras bidimensionales que contienen una cantidad significativa de información tal como una cookie o clave de sesión compartida.

Entonces me puse a pensar, como le explico de manera entendible a mis compañeros de clase y mis docentes que desconocen el tema, entonces recordé la herramienta llamada QRLJacking, que nos permite automatizar este proceso.

Descarga:

root@kali:~# git clone https://github.com/OWASP/QRLJacking.git

root@kali:~# cd QRLJacking/QrlJacking-Framework

root@kali:~# pip install -r requirements.txt

Luego de haber descargado los archivos e instalado los requerimientos de las librerias en python, pasaremos a ejecutarlo:

root@kali:~# python QRLJacker.py

Lo que haremos sera añadir la opción nuevo 1, Chat Applications, nuevamente escogeremos la opción 1 que es "WhatsApp", luego de ello nos aparecerá lo siguiente :

Port to listen on (Default 1337) :

Nos dice que puerto de escucha deseamos agregar para que corre la plataforma, en mi caso le añadí el puerto 8081.

Muy bien una ves hecho todo el procedimiento les saldra lo siguiente:

vemos que nos abrió una pestaña en firefox con la web original: https://web.whatsapp.com/

de igual manera en la terminal vemos que se generan varios reemplazos del archivo tmp.png, para resumir esto es que en la plataforma de whatsapp web cada 10 segundos se genera otro nuevo código QR por ende otra imagen y QRLJacking actualiza esa imagen en vivo para que la conexión sea exitosa.

Entonces como esta es una prueba de Test, deje la index.html de whatssap generado por QRLJacking por default.

Entonces como esta es una prueba de Test, deje la index.html de whatssap generado por QRLJacking por default.si ustedes desean editarla es demasiado sencilla, se van al siguiente directorio:

root@kali:~# cd QRLJacking/QrlJacking-Framework

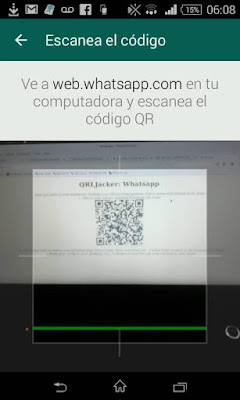

Entonces una ves que mi victima abra la pestaña de mi servidor malicioso, empezara a escanear el código :

En el momento precioso que la victima escanee el código, nosotros tendremos su sesión en segundo plano:

Muy sencillo verdad, ahora tu te preguntaras como mandar su servidor malicioso a tus vecinos que estén conectados a tu red, muy simple puedes ejecutar un MITM - dnspoof.

Con bettercap, MITMF, Xerosploit, Pythem!, hasta con el mismo Ettercap, si deseas ownear el sistema de tu victima te recomiendo utilizar Beef con cualquiera de las herramientas mencionadas y hacer la redirección en dicho framework:

Les dejare 2 posts,donde enseño a elaborar un MITM y utilizar el framework:

http://www.backtrack-omar.com/2015/10/mitm-man-in-middle-ettercap-mitmf-beef.html

http://www.backtrack-omar.com/2015/10/beef-browser-exploitation-framework.html

Saludos!!!!!!

0 comentarios:

Publicar un comentario